A NIS2 irányelv az Európai Bizottság által meghatározott szabályozás, amely az európai szervezetek kiberbiztonságával kapcsolatos elvárásokat fekteti le a kritikus szektorokban. Az Európai Parlament 2022. november 10-én fogadta el a NIS2 irányelvet, amely 2024. október 17-én lép hatályba.

Hogyan használja a kód alapú szabályozást (PaC) a könnyebb NIS2-megfelelőség eléréséhez vállalati léptékben

Hogyan használja a kód alapú szabályozást (PaC) a NIS2-megfelelőség fenntartásához

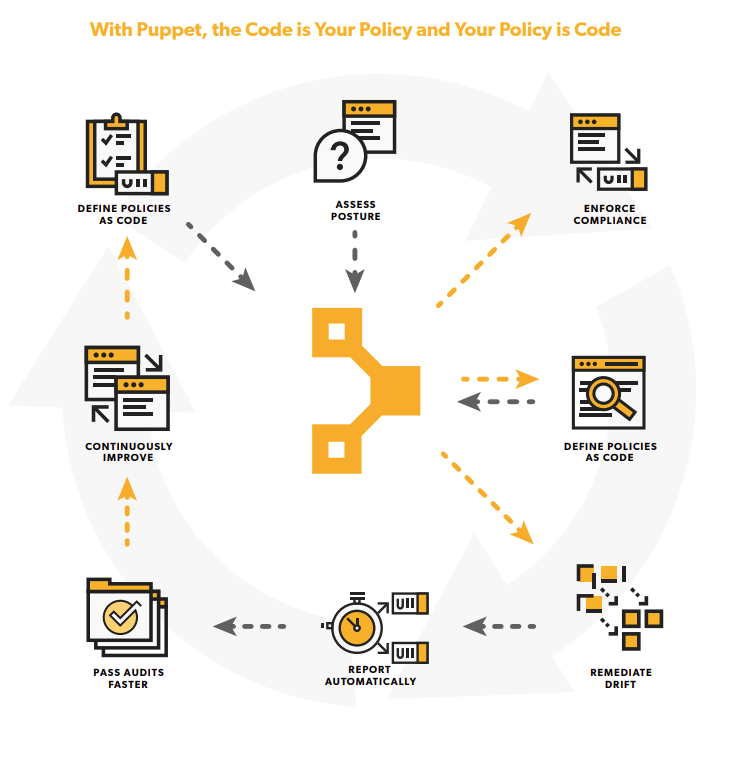

A kód alapú szabályozás (PaC) egy háromlépéses módszert alkalmaz: az IT-biztonsági szabályok meghatározása, az infrastruktúra-konfigurációk kódként történő rögzítése a kritikus rendszerek számára, hogy azok megfeleljenek ezeknek a szabályoknak, és az automatizálás segítségével az infrastruktúra kódja automatikusan újratelepíthető, ha valami nem felel meg a szabályoknak.

Mint koncepció, a PaC lehetővé teszi, hogy kódként deklarálja az infrastruktúra állapotát, és automatikusan javítja az eltéréseket. Különösen a NIS2 által támasztott magas elvárások és szigorú büntetések fényében a PaC kulcsfontosságú elem a biztonság és a megfelelőség fenntartásában a vállalatokon belül.

Hogyan használja a kód alapú szabályozást (PaC) a NIS2-megfelelőség fenntartásához?

TÉRKEZÉSI SZABÁLYZAT MINT KÓDKÉPESSÉG A NIS2 KULCSKÖVETELMÉNYEKHEZ

Automatikusan alkalmazza a rendszer biztonsági megerősítési intézkedéseit nagy léptékben

A legfontosabb NIS2 követelmények, amelyeket lefed:

- Kockázati értékelések és biztonsági szabályzatok

- Biztonságos rendszerek beszerzése, fejlesztése és üzemeltetése

- Szabályzatok az adatokhoz való hozzáférésről a munkavállalók számára

- Többtényezős hitelesítés

- A biztonsági intézkedések hatékonyságának értékelése

Jelentések és dokumentációk automatikus vagy igény szerinti generálása

A legfontosabb NIS2 követelmények, amelyeket lefed:

- Kockázati értékelések és biztonsági szabályzatok

- Biztonságos rendszerek beszerzése, fejlesztése és üzemeltetése

- Részletes választerv (jelentés/értesítés)

Biztonságosan megerősített, megfelelőségi konfigurációk érvényesítése új és meglévő rendszerkomponenseken

A legfontosabb NIS2 követelmények, amelyeket lefed:

- Kockázati értékelések és biztonsági szabályzatok

- Biztonságos rendszerek beszerzése, fejlesztése és üzemeltetése

- Szabályzatok az adatokhoz való hozzáférésről a munkavállalók számára

- Többtényezős hitelesítés

- A biztonsági intézkedések hatékonyságának értékelése

A Puppet használata a biztonsági megerősítéshez és a folyamatos megfelelőséghez

ÍGY MŰKÖDIK:

- A Puppet infrastruktúra kódként (IaC) definiálja a kívánt megfelelőségi állapotot, beleértve az összes belső és külső megfelelőségi szabályzatot, valamint az egyedi kivételeket.

- A Puppet folyamatosan vizsgálja a kezelt szervereket, hogy értékelje a megfelelőségi állapotot felhő- és helyi környezetekben egyaránt.

Ügynök-alapú vs. ügynök nélküli eszközök a NIS2-megfelelőség biztosításához

Puppet vs. Ansible: A különbség megértése

Mivel az ügynök nélküli (agentless) automatizálási eszközök, mint például az Ansible, a hálózati kapcsolatra támaszkodnak, nem képesek biztosítani a folyamatos megfeleléshez szükséges, éjjel-nappal végrehajtott állapotérvényesítést.

Az automatizálási feladatok helyben történő végrehajtása lehetővé teszi a szerverszintű vezérlést, jelentéskészítést, helyi biztonsági engedélyeket, valamint összetettebb feladatok kezelését, a helyi CPU és memória erőforrások kihasználásával.

Foglaljon konzultációt

Kérdése van? Azért vagyunk itt, hogy segítsünk. Küldjön üzenetet és felvesszük Önnel a kapcsolatot.